IIT-Delhi रिपोर्ट: Android फोन आपकी प्राइवेसी कैसे पढ़ता है? जानें ...

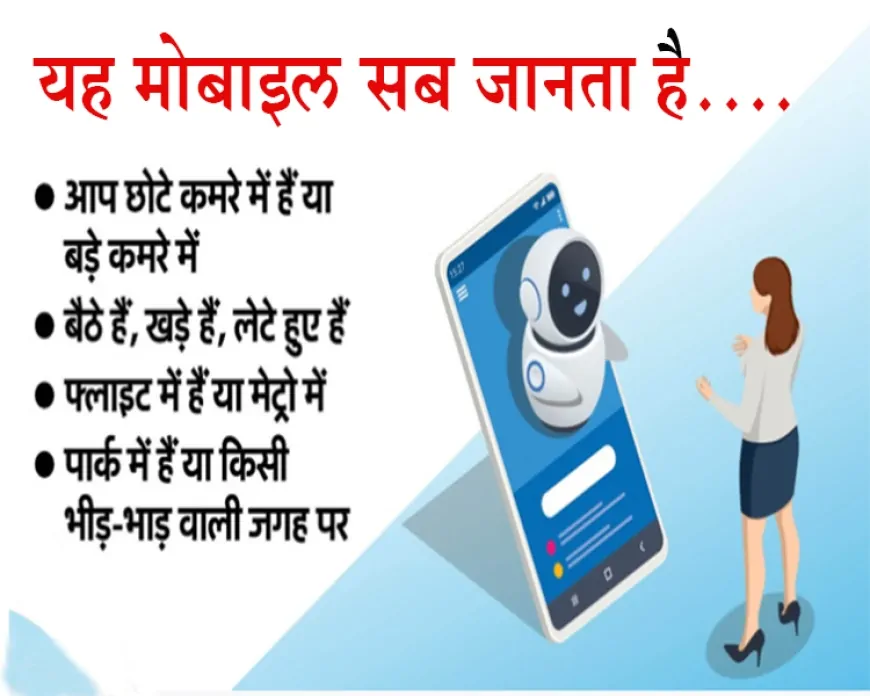

IIT-Delhi का अध्ययन दिखाता है कि Android के ‘Precise Location’ डेटा से ऐप्स आपकी गतिविधि, कमरे-लेआउट और अकेले होने का पता लगा सकती हैं, गंभीर प्राइवेसी जोखिम।

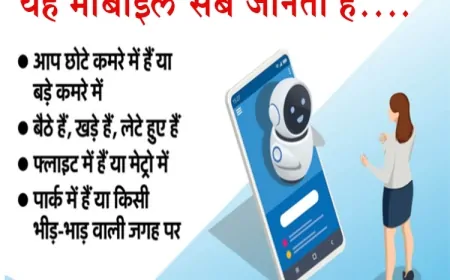

नई दिल्ली। IIT-Delhi के शोधकर्ताओं ने एक चिंताजनक खोज प्रकाशित की है: एंड्रॉयड फ़ोन को दी गई ‘precise location’ अनुमति की बदौलत कुछ मोबाइल ऐप्स केवल आपके स्थान तक सीमित नहीं रहतीं, वे आपकी गतिविधि (बैठे हैं/खड़े हैं/लेटे हैं), आपके आसपास का वातावरण (भीड़, पार्क, फ्लाइट, मेट्रो) और यहाँ तक कि जिस बिल्डिंग/मंज़िल/कमरे में आप हैं उसका लेआउट भी उच्च सटीकता के साथ अनुमान लगा सकती हैं। इस अध्ययन का नेतृत्व प्रो. स्मृति आर सारंगी और शोधार्थी सोहम नाग ने किया; सिस्टम का नाम ‘AndroCon’ रखा गया है।

क्या नया पाया गया?

परंपरागत धारणा यह थी कि केवल GPS/लोकेशन से मिली जानकारी सिर्फ जियोग्राफ़िकल पोजिशन देती है। लेकिन IIT-Delhi की टीम ने दिखाया कि एंड्रॉयड के ‘fine-grained GPS parameters’ जैसे Doppler shift, सिग्नल पावर, multipath इंस्ट्रूमेंटेशन इत्यादि को मिलाकर बिना कैमरा, बिना माइक्रोफोन और बिना मोशन-सेंसर के भी बहुत संवेदनशील निजी तथ्य निकाले जा सकते हैं। शोध का दावा है कि कुछ परिस्थितियों में ‘AndroCon’ ने 99% तक पर्यावरण पहचान और ~87% तक मानवीय गतिविधियों की पहचान हासिल की।

कैसे काम करता है AndroCon?

शोधकर्ता बताते हैं कि मोबाइल-रैडियो सिग्नल में छोटे-छोटे बदलाव उस वातावरण और ब्लॉक-लेआउट के बारे में संकेत देते हैं, जैसे लिफ्ट-शाफ्ट से होने वाला multipath, कमरे के चारों ओर से रिसवार्किंग जो सिग्नल-पॉवर में बदलाव लाती है, या किसी इमारत के अंदर-बाहर आते-जाने से Doppler पैटर्न। इन्हीं संकेतों का उपयोग मशीन-लर्निंग मॉडल कर के गतिविधि और लेआउट की पहचान करते हैं। इसलिए किसी ऐप को बस ‘precise location’ परमिशन मिलने भर से वह इन संकेतों को सेंसर की तरह इस्तेमाल कर सकती है।

प्राइवेसी-इम्पैक्ट (जो सबसे चिंतित कर देता है)

- किसी अनावश्यक ऐप के पास सिर्फ लोकेशन परमिशन होने पर भी वह यह पता लगा सकती है कि आप घर पर अकेले हैं या साथ में हैं; कौन-सी मंज़िल/कमरा उपयोग में है; आप किस प्रकार की एक्टिविटी कर रहे हैं।

- यह पारंपरिक पर्सनल-डेटा से अधिक संवेदनशील है क्योंकि यह व्यवहार और निजी-स्थान का ‘इंटिमेट’ दृश्य देता है, बिना माइक्रोफोन/कैमरे तक पहुँच के।

- देश और प्लेटफ़ॉर्म नीति के नजरिए से यह बताता है कि केवल permission-names (जैसे location) पर निर्भर नीति कमजोर है; fine-grained signals भी जानकारी लीक कर सकते हैं।

IIT-Delhi टीम का संदेश और सिफारिशें

प्रो. सारंगी और टीम ने सुझाया है कि: (1) मोबाइल OS-निर्माताओं और ऐप-स्टोर नियमों को ‘precise location’ परमिशन के व्यवहार और उस से निकले इन्फरेंस-रिस्क को ध्यान में रखते हुए रिव्यू करना चाहिए; (2) डेवलपर्स/एथिक्स-बोर्ड्स को उन संकेतों को ‘सेंसिंग’ की तरह मानकर जोखिम आकलन करना चाहिए; और (3) यूज़र-एंडेड प्राइवेसी मेकॅनिज़्म (जैसे पॉइंट-इन-टाइम/ऑन-डिमांड लोकेशन शेयरिंग, noisy-location) पर जोर देना चाहिए।

किसके लिए ख़तरा सबसे बड़ा है?

ख़ासकर वे यूज़र जो संवेदनशील परिस्थितियों में हैं, घरेलू हिंसा के पीड़ित, राजनीतिक-सक्रिय व्यक्ति, पत्रकार/स्रोत, या कोई भी जिसे पता चलने पर जोखिम बढ़ सकता है, उनके लिए यह रिसर्च चेतावनी है कि केवल लोकेशन परमिशन देना ही सुरक्षित नहीं माना जा सकता।

शासन और नियमन के लिए क्या मायने रखता है?

यह अध्ययन नीति-निर्माताओं को बताता है कि व्यक्तिगत डेटा की व्याख्या की क्षमता बहुत व्यापक है, अतः डेटा-परिभाषाओं और परमिशन मॉडल को पुनर्विचार और विस्तृत प्रकटीकरण की ज़रूरत है। GDPR जैसी नीतियाँ ‘purpose limitation’ और ‘data minimization’ कहती हैं; पर यहाँ सवाल उठता है, क्या location permission के अंदर छिपे-सेंसर्स की व्याख्या ‘additional processing’ नहीं है? नीति-विशेषज्ञों को यह केस नया दृष्टिकोण देगा।

आपका फोन सिर्फ आपकी लोकेशन ट्रैक नहीं कर रहा, यदि किसी ऐप को ‘precise location’ का एक्सेस मिला है, तो वह सूक्ष्म रेडियो-सिग्नल सबूतों से आपकी गतिविधि, आसपास का माहौल और यहाँ तक कि कमरे/मंज़िल की जानकारी भी निकाल सकता है। उपयोगकर्ताओं, प्लेटफ़ॉर्म और नीति-निर्माताओं के लिए यह एक गंभीर-सी और तात्कालिक चेतावनी है।

What's Your Reaction?